很多团队提到[独立服务器](https://cn.hostease.com/dedicated-server/)防护时,第一反应仍然是“有没有高防”“能不能扛大流量”。这些问题当然重要,但如果讨论只停留在这一层,很容易忽略真正决定稳定性的安全边界。对独立服务器来说,更务实的重点通常不是一个口号式能力,而是清洗、限流、隔离和源站控制到底分别落在哪一层。

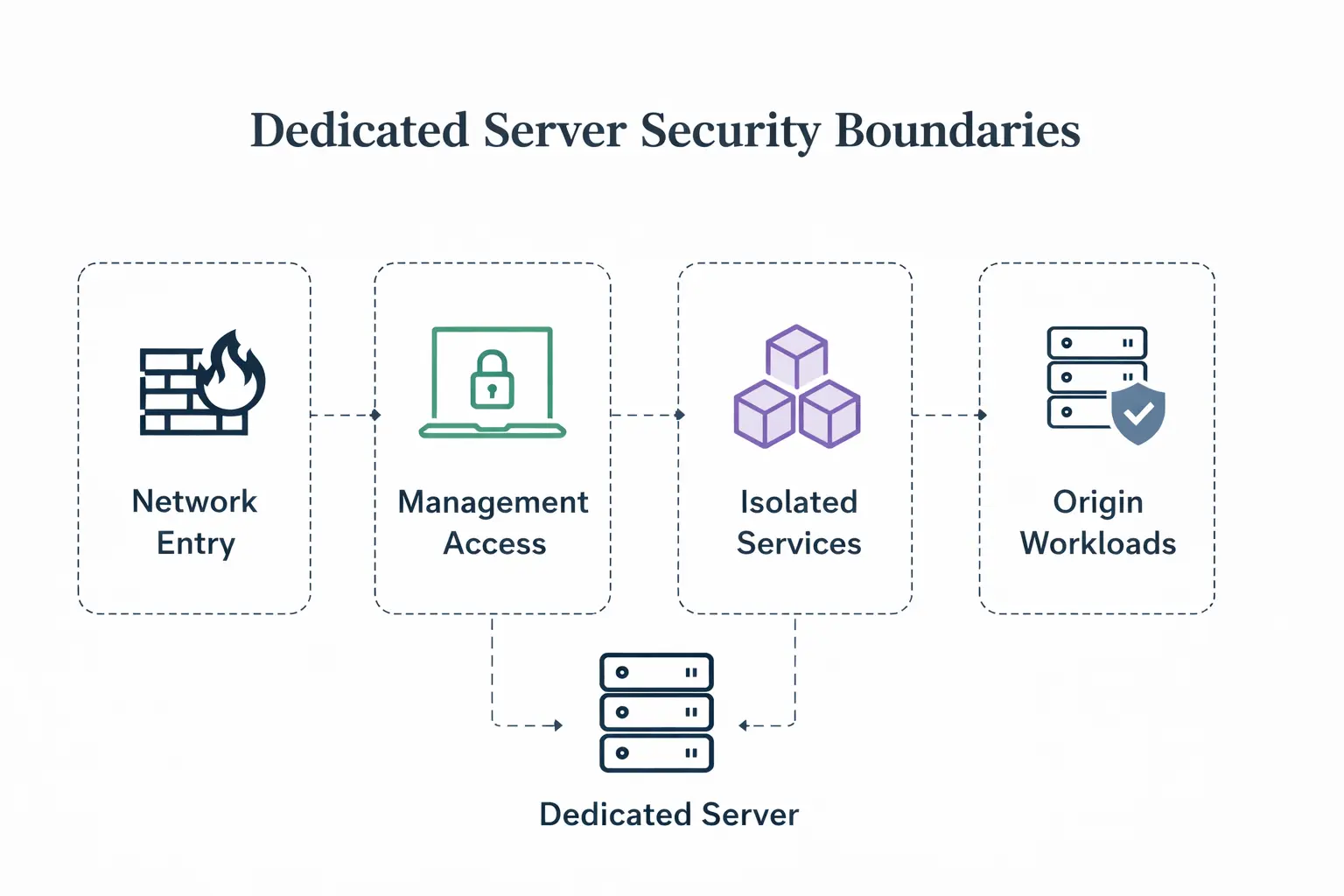

独立服务器安全边界之所以值得单独拆开讲,是因为很多团队会默认“有独立服务器,就等于掌控更多”。现实恰恰相反,掌控更多也意味着要自己明确更多责任。如果清洗靠上游、限流在边缘、服务隔离在系统层、应用保护在源站层,这些边界都没写清楚,问题一来还是会乱。

相关的服务器部署思路,可以顺带看 HostEase 的 服务器文章。对独立服务器用户来说,真正稳的防护,不是只买一个点,而是知道每一层到底负责什么。

先说结论:独立服务器防护不能只看单点能力,而要看责任层次是否清楚

如果只给一句结论,那就是:网络清洗、访问限流、服务隔离和应用控制,应该被看成不同层次的责任,而不是同一件事的不同说法。只有这些边界清楚,团队才知道攻击、异常流量和误配置分别该在哪一层处理。

也就是说,独立服务器更需要的是分层,而不是把所有期待都压在某一个“防护功能”上。

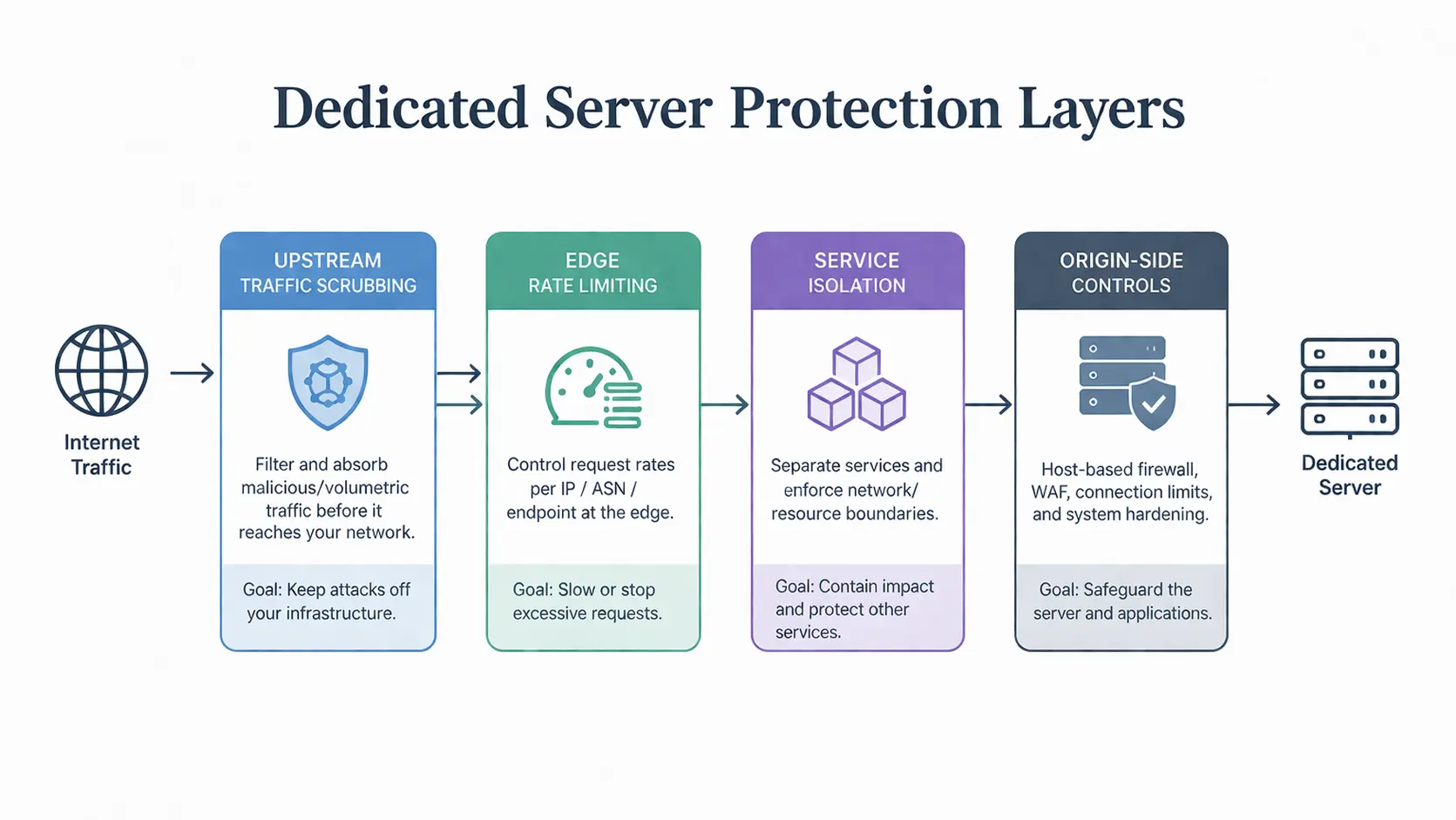

四层最值得先划清的边界

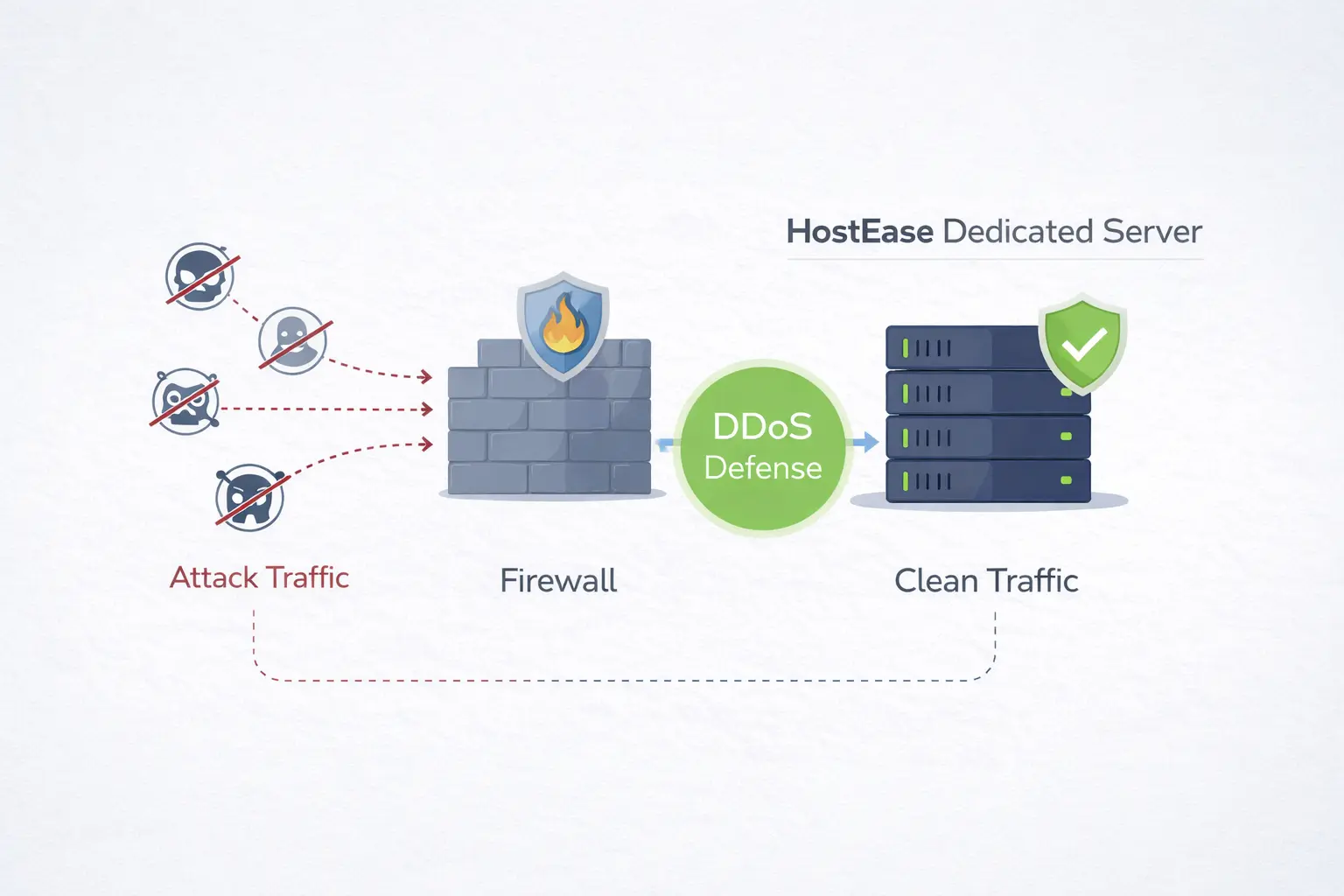

1. 上游清洗层

这层负责尽量在更前面处理明显异常流量,减少无意义流量直接砸到源站。它更像削峰和减压,而不是替代一切后端保护。

2. 边缘限流层

访问频率控制、基础请求过滤和区域性规则,更适合放在靠前位置。这样做的价值,是让很多不该到源站的请求提前止住。

3. 系统隔离层

网站、数据库、管理入口和后台任务不该全部糊在同一层里。独立服务器最大的优势之一,就是可以把服务边界划得更清楚。

4. 源站控制层

真正的应用逻辑、鉴权、日志审计和异常访问处置,最终还是要回到源站和应用本身。没有这一层,前面的保护再多也不完整。

为什么很多团队会把独立服务器防护想得过于简单

因为独立服务器听起来像“资源独占”,容易让人误以为只要机器够强、线路够好、防护选项够多,问题就自然会小很多。但安全问题很少只由单点资源决定。没有清晰边界时,流量问题、权限问题、服务暴露问题和内部误操作都可能一起放大。

这也是为什么真正成熟的独立服务器防护,往往更像一张责任图,而不是一份功能列表。图不清楚,功能再多也很难在故障里真正发挥作用。

很多团队后面之所以会觉得“明明已经做了不少防护,为什么还是会乱”,本质上也是因为责任层没有先画清楚。网络侧以为问题会在应用里解决,应用侧又以为前面已经挡住了,最后每一层都做了一点,却没有一层真正把关键口子守住。

对独立服务器用户来说,这种错位尤其常见,因为大家会天然认为“既然机器是自己的,很多事情就能自己掌控”。但可掌控不代表已规划。没有明确边界时,公网暴露面、管理口、脚本任务和业务接口都可能在同一时间放大风险,最后问题看起来像很多,其实根源只是责任没分开。

更务实的补边界顺序

先确认哪些流量应该在前面被拦掉;再确认哪些服务必须和公网入口隔开;然后给管理入口、接口路径和高风险动作补限流与审计;最后再把回滚、告警和人工介入点写清楚。这个顺序的价值,在于它把“安全”变成一系列可执行动作,而不是停留在抽象口号里。

对中小团队来说,这种分层尤其重要,因为独立服务器常常意味着更高自主性,也意味着更少默认保护。边界不先补清楚,很多问题都会在真正有压力时集中出现。

这也是为什么独立服务器最适合配一张持续维护的边界表。哪些入口对公网开放、哪些服务只允许内网访问、哪些接口有频率限制、哪些告警由谁看,这些东西只要持续更新,团队面对变化时就不会总从零开始。安全边界一旦文档化,很多隐性风险会立刻变得可管理。

从长期运维角度看,这种边界表还有一个很重要的作用,就是帮助团队在升级和迁移时不把旧问题原样带过去。很多安全配置之所以越做越乱,不是因为技术太难,而是因为每次新增服务时都没有回头检查原有边界。只要团队形成定期梳理习惯,独立服务器的自主性才会真正变成优势,而不是负担。

因此,独立服务器的安全建设最怕的不是少做一项功能,而是没有总图。没有总图,很多动作只能零散发生;有了总图,团队才知道哪些投入是在补短板,哪些投入只是重复加码。这也是为什么边界清晰度本身就能显著提升安全效率。

所以独立服务器的安全建设,并不只是为了防某一种攻击,而是为了让团队知道异常流量、请求失控、权限暴露和源站负载各该在哪一层被处理。层次一清楚,后面的投入才不会重复。

安全边界越明确,系统越容易稳。对独立服务器来说,这种清晰度本身就是非常重要的防护能力。

结语:先把边界分清,再谈单点防护够不够强

独立服务器的安全边界怎么补?答案不是只看 DDoS 或只看某一项保护,而是把网络清洗、访问限流、系统隔离和源站职责拆成清楚的层次。只有这样,团队才知道问题来时该先看哪里、先补哪里。

对长期在线的网站来说,最值得先做的不是继续叠口号式防护,而是先把责任图画清楚。边界一旦清楚,防护投入才会真正有效。